Un client dAmazon explique qu'un attaquant aurait obtenu ses données de carte de crédit

En dupant le service client

Éric Springer est un ingénieur en développement logiciel et un utilisateur sensible à la sécurité qui estime être assez prudent pour éviter dêtre victime de vol de données. Toutefois, il a vécu une expérience avec le site de commerce en ligne Amazon ; expérience à lissue de laquelle il retient quun système a beau être protégé, mais parfois, il ne faut pas grand-chose pour le pirater. En ce qui concerne le système du géant du commerce en ligne, Éric Springer estime que cest le service clientèle qui est la porte dérobée qui expose les données personnelles des clients.

Éric Springer est un utilisateur « lourd » de la plateforme AWS (600 $/mois) et cela a été repéré par un attaquant. Alors quil sy attendait le moins, il reçoit un email dAmazon qui le remercie davoir contacté le service clientèle, chose quil navait pas faite depuis bien longtemps.

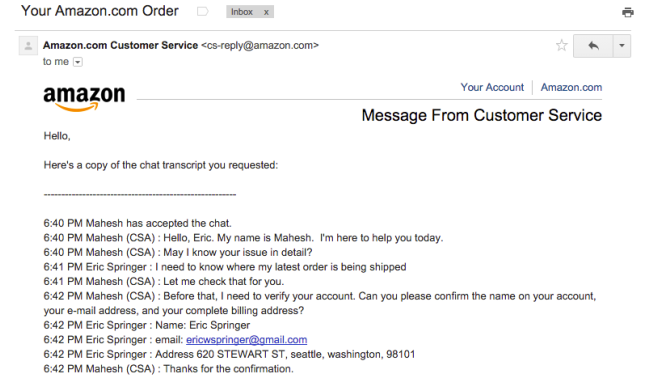

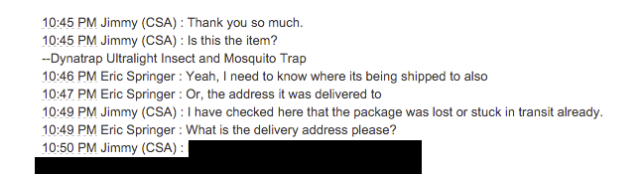

Par curiosité, Springer se renseigne auprès dAmazon pour en savoir plus. Il apprend alors quil a récemment contacté le service clientèle qui lui envoie ensuite sur demande le transcript du chat. Il se rend donc compte quun individu a réussi à obtenir ses informations réelles en engageant une conversation avec le service clientèle.

Dans la conversation, après que le chargé de clientèle lui a demandé sa préoccupation, lusurpateur a répondu qu'il voulait savoir où sa dernière commande a été expédiée. Avant de répondre à sa question, par précaution, le chargé de clientèle a demandé à lattaquant de confirmer ses informations personnelles, à savoir nom et prénoms, adresse email et adresse de facturation. L'usurpateur a bien renseigné ces informations même si ladresse de facturation du propriétaire légitime du compte, Éric Springer, était une fausse adresse que ce dernier utilisait sur internet par précaution. Il l'avait par exemple utilisée pour enregistrer certains domaines.

Daprès Éric, les informations fournies par lattaquant auraient donc probablement été obtenues à partir de Whois, un service de recherche fourni par les registres Internet et qui permet dobtenir des informations sur une adresse IP ou un nom de domaine.

Le chargé de clientèle étant convaincu quil sadressait à monsieur Éric Springer na pas hésité à communiquer le nom du dernier produit acheté, ladresse dexpédition complète ainsi que le numéro de téléphone. Le fraudeur a également demandé le solde de la gift card sur le compte de Springer, qui était alors de 0 $.

La première partie de la mission était accomplie. Après ce premier chat avec le service clientèle, lattaquant a obtenu ladresse réelle de sa cible ainsi que son numéro de téléphone. Il ne reste plus que les informations de la carte de crédit quil projette davoir dans une autre conversation avec le service clientèle.

Se rendant compte de ce qui se passait sur son compte, Éric a alors contacté Amazon en leur demandant de mettre une note sur son compte, laquelle note indiquait que le compte était à un risque dingénierie sociale très élevée et quil sera toujours en mesure de se connecter.

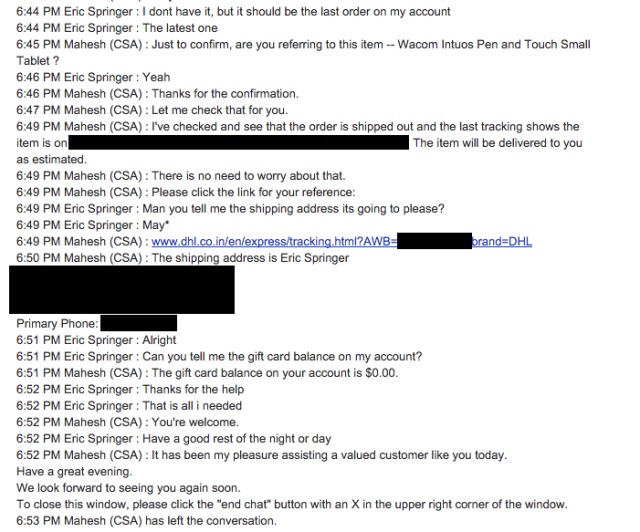

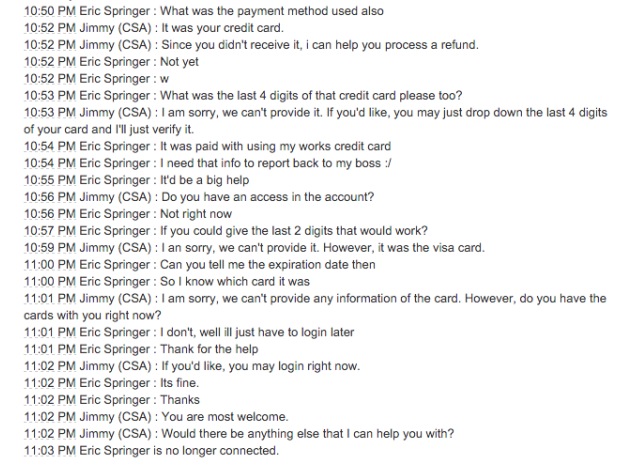

Quelques mois plus tard, Éric reçoit un email du service client indiquant quil avait à nouveau contacté le site. Le transcrit du chat montre que cétait lattaquant dans la deuxième étape de son plan, essayant davoir les données de carte de crédit de Springer.

Dans la deuxième discussion avec le service clientèle dAmazon, lattaquant utilise la même technique pour tenter dobtenir les quatre derniers digits de la carte de crédit. Cette fois, quand le chargé de clientèle lui demande ses informations personnelles pour vérification, lusurpateur prend la peine de fournir ladresse réelle de Springer quil a obtenue lors de la phase précédente. Il nhésite pas alors à demander le moyen de paiement utilisé et il apprend que c'était une carte de crédit. Sans passer par quatre chemins, il demande ensuite les quatre derniers digits, chose que le chargé de clientèle refuse de donner par mesure de sécurité.

Narrivant pas à obtenir cette donnée de la part du chargé de clientèle, lattaquant laisse entendre quil utilise couramment plusieurs cartes de crédit et quen ayant un peu plus dinformations sur la carte qui a permis deffectuer son dernier achat, il pourrait identifier la bonne carte parmi celles dont il dispose. Pour cela, il demande lun après lautre, les deux derniers digits de la carte, le type de carte (VISA, MasterCard ?), la date dexpiration, bref. Il essaie tout ce quil peut, mais sans succès. Il décide alors de recontacter le service plus tard.

Après cette deuxième alerte, Éric contacte à nouveau Amazon pour réitérer combien il est important que son compte soit sécurisé et demander de ne pas donner ses coordonnées à quiconque avec un nom et une adresse. Mais la prochaine étape du plan de lattaquant lui a probablement été fatale. Lusurpateur entre une nouvelle fois en contact avec le service clientèle, mais cette fois, Éric ne peut avoir de transcript. Lattaquant change de technique et contacte Amazon par téléphone, mais la société refuse de donner à monsieur Springer lenregistrement de la conversation téléphonique. Quant à Éric, il est persuadé que l'attaquant a réussi à obtenir les quatre derniers digits de sa carte de crédit.

Source : Éric Springer

Et vous ?

Quen pensez-vous ? Que suggérez-vous pour éviter ce genre dattaque ?

Répondre avec citation

Répondre avec citation

ça encourage.

ça encourage.

Partager