CryptoLocker : le ransomware qui menace de bloquer tous vos fichiers,

l'un des plus dangereux de l'heure

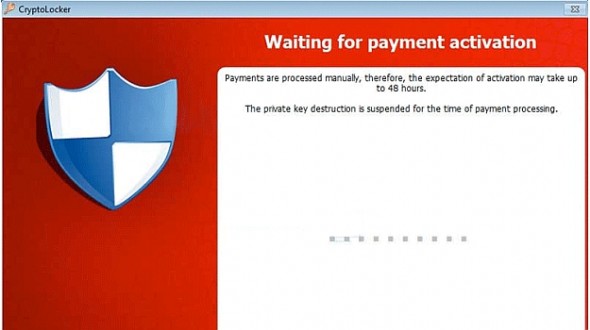

CryptoLocker est le premier "ransomware" à aller au bout de sa menace et à effectivement bloquer les données. Contrairement à plusieurs de ses semblables, CryptoLocker empêche toute récupération des données sans la clé fournie en cas de paiement de la rançon.

CryptoLocker s'attaque aux ordinateurs fonctionnant sous Windows. Le ransomware se présente souvent sous la forme de pièce jointe. Certains disent qu'il se répand également à travers le botnet Zeus. Une fois sur votre machine, il chiffre systématiquement tous les documents qui sont stockés en local, ainsi que ceux qui sont stockés sur les lecteurs réseau mappés ou sur des stockages amovibles connectés. Pour ce faire, le malware utilise une clé de chiffrement RSA à 2048 bits et la clé de déchiffrement ne sera communiquée qu'au moment du paiement de la rançon.

La victime a alors 100 heures pour payer une rançon d'environ 219 euros (300 dollars), sous peine de voir la totalité de ses fichiers (photos, vidéos, etc) être bloquée. Un paiement qu'il faudra effectuer avec une carte de débit rechargeable Green Dot ou en Bitcoin, la monnaie électronique. Dans le cas contraire, la clé de déchiffrement est automatiquement détruite et l'accès aux fichiers est perdu de manière irréversible.

Les experts en sécurité s'accordent à dire que l'un des meilleurs moyens de prévenir les attaques du malware est de faire attention aux liens qu'on reçoit en courriel, sur lesquels on clique, parce qu'il se répand principalement via des hameçonnages de courriels.

Fort heureusement, l'expert en sécurité Nick Shaw a créé un logiciel, qu'il a baptisé CryptoPrevent, qui applique un certain nombre de paramètres à votre installation de Windows qui empêchent l'exécution de CryptoLocker, et qui a fait ses preuves dans les environnements Windows 7 et Windows XP.

[ame="http://www.youtube.com/watch?v=M4dNuZYGgMM"]CryptoPrevent en action[/ame]

Dans ces circonstances, il est impératif de penser à faire des sauvegardes de ses fichiers sur des stockages amovibles ou sur le Cloud. Faut-il payer ou non la rançon demandée ? La société de sécurité informatique Sophos s'est penchée sur un certain nombre de fichiers qui ont été chiffrés par ce malware particulier, et n'a pas pu trouver de faille permettant de se passer du paiement de la rançon. Il devient donc clair que le seul moyen de récupérer vos données est de payer la rançon. Cependant, cela pose un grand dilemme éthique. En payant la rançon, vous faites de ce genre de " rapt de données " une activité rentable qui va donc se perpétuer. Toutefois, si vous ne payez pas la rançon, vous perdez l'accès à tout ce que vous avez stocké sur votre ordinateur.

Source : Sophos

Et vous ?

Quel choix suggéreriez-vous ? Payer ou ne pas payer ?

Répondre avec citation

Répondre avec citation

Partager