Bonjour à tous,

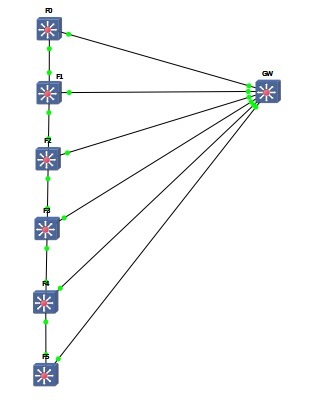

Je réalise une simulation (gns3) de réseau en vue d'équiper un nouveau bâtiment. Il s'agit d'un ensemble de 5 blocs dont un fait office de moyeux central. Dans ce dernier je compte établir la dorsale de mon réseau. A chaque étage se situe un switch L3 auquel seront reliés mes switchs d'accès (un par étage et par bloc). Le rôle de gateway est tenu par une appliance : AXSGuard. Celle-ci rempli des rôles divers, principalement ceux de firewall et de filtrage des utilisateurs pouvant accéder au net. Chaque périphérique d'étage est relié à ses voisins directs et à la gateway par des réseaux /30. Voilà pour le tableau général.

Les switchs de ma dorsale sont configurés dans une zone OSPF. Le tout est fonctionnel je vois mes voisins et les réseaux qui y sont connectés y compris ceux vers ma gateway.

Le problème est que je ne peux pas joindre les interfaces de ma GW à moins qu'elle ne soient directement connectées.

Par exemple :

F0 (Floor 0) est directement connecté à GW via le réseau 172.22.0.0/30 l'IP de l'interface de GW est 172.22.0.1.

De F0 la requête ping 172.22.0.1 aboutit. Depuis F1 elle échoue alors que le réseau 172.22.0.0 est bien annoncé par OSPF.

La connectivité GW > Fx ne pose pas de problème.

Insérer GW dans la zone OSPF n'est pas possible, les protocoles de routage dynamique ne sont pas supportés par l'appliance.

Je ne suis pas un gourou des réseaux (et de loin) je pense qu'un truc bête m'a échappé.

Merci d'avance pour tout éclaircissement. Ci dessous je poste la config de deux étages (les autres sont configurés pareil), de ma GW, mon plan d'adressage et un schéma.

F0

GW>F0 172.22.0.0 /30 .1 .2 .3 f0/0 f0/0

GW>F1 172.22.0.4 .5 .6 .7 f0/1

GW>F2 172.22.0.8 .9 .10 .11 f1/0

GW>F3 172.22.0.12 .13 .14 .15 f1/1

GW>F4 172.22.0.16 .17 .18 .19 f1/2

GW>F5 172.22.0.20 .21 .22 .23 f1/3

F0>F1 172.22.0.24 /30 .25 .26 .27 f1/0 f0/1

F1>F2 172.22.0.28 .29 .30 .31

F2>F3 172.22.0.32 .33 .34 .35

F3>F4 172.22.0.36 .37 .38 .39

F4>F5 172.22.0.40 .41 .42 .43

F1

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

GW

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

Code : Sélectionner tout - Visualiser dans une fenêtre à part

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

Répondre avec citation

Répondre avec citation

). Le soucis est que GW dans la vraie vie est un AXSGuard relativement facile à configurer mais peu flexible, niveau routage je suis limité aux routes statiques.

). Le soucis est que GW dans la vraie vie est un AXSGuard relativement facile à configurer mais peu flexible, niveau routage je suis limité aux routes statiques.

Si la réponse vous a été donnée, pensez au Tag

Si la réponse vous a été donnée, pensez au Tag  .

. aide à se sentir utile. Merci.

aide à se sentir utile. Merci.

Partager