Comment fonctionne "iptables"?

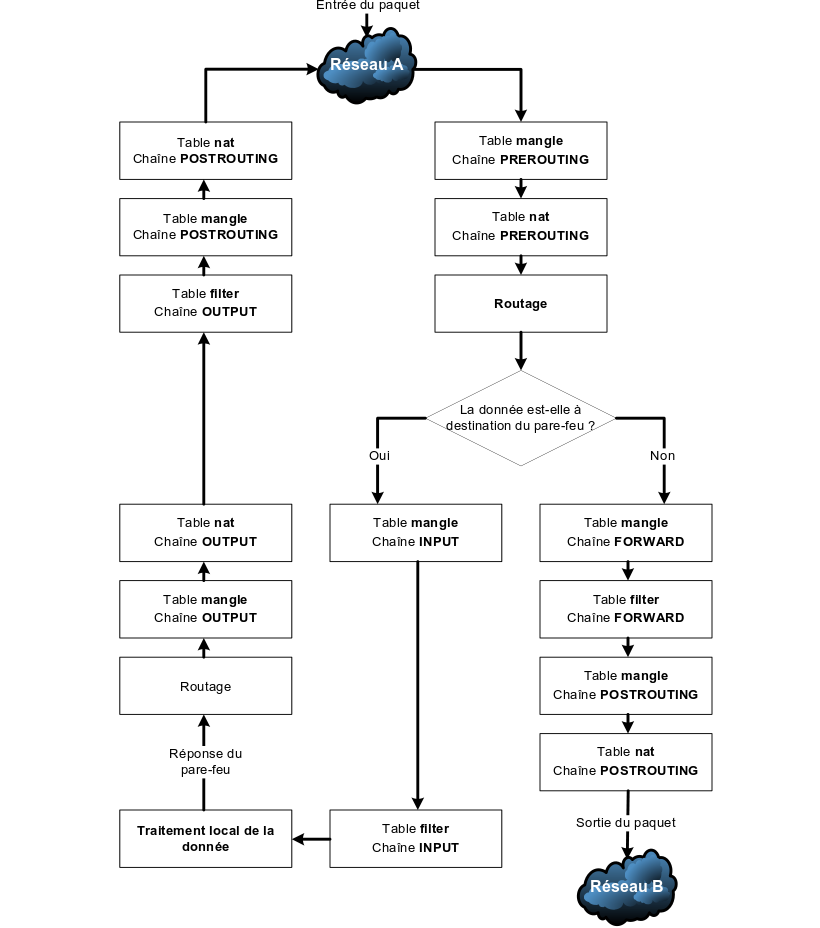

Iptables est un logiciel de pare-feu utilisé dans les distributions de logiciels Linux qui fonctionne en filtrant les paquets à travers un système de tables contenant une chaîne de règles de filtrage de paquets. Les chaînes et les ensembles de règles contenues dans le pare-feu servent à déterminer si un paquet est autorisé et, si oui, comment il est géré.

Le paquetage iptables est fourni avec 2 outils iptables-save et iptables-restore qui servent, comme on s'en doute, à sauvegarder et à restaurer les règles définies par iptables.

Quelles sont les tables utles à iptables?

1) la table NAT sert essentiellement à faire de la traduction d'adresses réseaux. Les paquets soumis au NAT voient leur adresse modifiée selon les règles définies.

2) la table mangle sert à modifier le contenu ou l'en tête de certains paquets.

3) la table filter est utilisée pour filtrer les paquets. Elle permet de détruire (DROP), journaliser (LOG), accepter (ACCEPT) ou rejeter (REJECT) des paquets.

4) la table raw dont les chaines sont utilisées avant toutes les autres. Elle est récente est nécessite un kernel > ou = à 2.6. La table contient 2 chaines PREROUTING et OUTPUT qui modifient les paquets avant toute autre chaine.

Les bases de la commande iptables :

chaque règle est une ligne lue par le noyau pour en déduire ce qu'il doit faire du paquet.Si tous les critères sont remplis on exécute l'instruction donnée par la cible sinon on saute la règle.

Voici quelques commandes :

iptables -A INPUT xxxx Cette commande ajoute une règle à la fin d'une chaine. Cette règle sera donc, du moins au début, placée à la fin de la table des règles.

iptables -D INPUT 5 Cette commande supprime une règle dans la chaine. le "5" signifie que l'on supprime la 5ème règle de la table.

iptables -I INPUT 3 --dport 80 -j ACCEPT Cette commande insère une règle à l'emplacement désigné, ici 3.

iptables -L Cette commande liste les règles.

Répondre avec citation

Répondre avec citation

Cafuro est un outil SNMP dont le but est d'aider les administrateurs système et réseau à configurer leurs équipements SNMP réseau.

Cafuro est un outil SNMP dont le but est d'aider les administrateurs système et réseau à configurer leurs équipements SNMP réseau.

Partager