Pratiquement toutes les 100 applications payantes les plus populaires sur Android et iOS sont victimes d'un piratage,

selon une étude

Le mobile devient progressivement la pierre angulaire de l'économie mondiale. Lutilisation des applications mobiles continue de croître rapidement, et les acteurs internet, à linstar de Facebook, y consacrent de plus en plus de ressources. Dailleurs, de nombreux rapports indiquent que, grâce à ladoption généralisée des appareils mobiles, les applications mobiles représentent une nouvelle décennie d'opportunités. Quelques chiffres : selon Statista, le nombre dapplications téléchargées gratuitement en 2014 est de 127 milliards, et plus de 11 milliards dapplications payantes ont été téléchargées. Dici 2017, le volume dapplications gratuites téléchargées devrait atteindre les 253 milliards, tandis que celui des applications payantes devrait avoisiner les 14,78 milliards.

Arxan, un spécialiste de la protection dapplication, a fait un état des lieux sur les menaces qui planent sur mobiles. Arxan explique avoir revu la fréquence à laquelle les applications mobiles ont été piratées afin de pouvoir produire un clone de lapplication ou une version reconditionnée. Il a expliqué que les clones sont vraisemblablement loin dêtre de simples répliques ; une analyse séparée a révélé que plus de 50 % des applications clonées sont malveillantes, et par conséquent exposent à de sérieux risques. Aussi, létude ne fait pas une différence entre un clone et le piratage dune application.

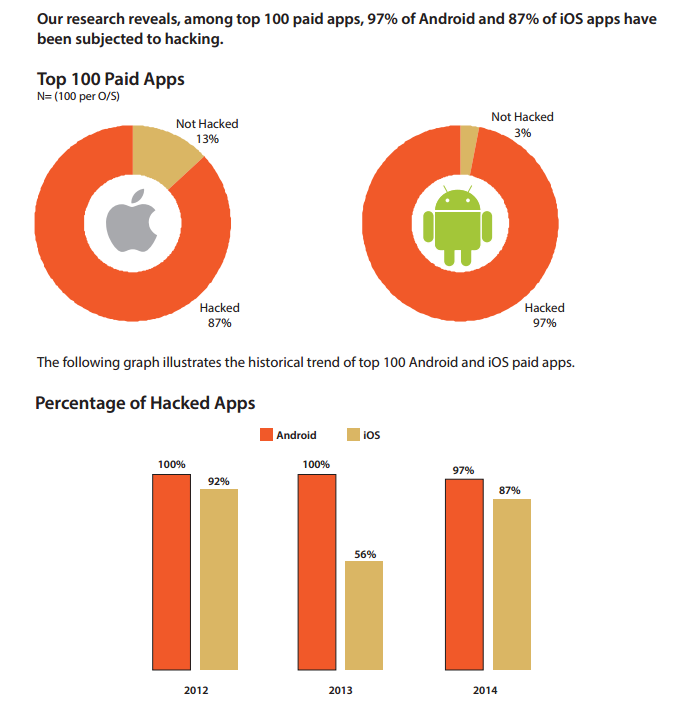

Selon ces statistiques, le nombre dapplications payantes iOS du top 100 qui ont été victimes dun hack est passé de 56 % en 2013 à 87 % en 2014. Chez Android, même si le constat est encore plus alarmant, puisque 97 % des applications payantes dans le top 100 sont victimes dun hack, la plateforme connaît un léger recul, puisquen 2013 100 % des applications létaient.

Du côté des 20 applications gratuites les plus populaires, 80 % de celles qui sont répertoriées sur la plateforme Android ont été victimes dun hack, tandis que ce pourcentage passe à 75 chez Apple. Lannée passée, 73 % des applications Android entraient dans cette catégorie et 53 % chez Apple.

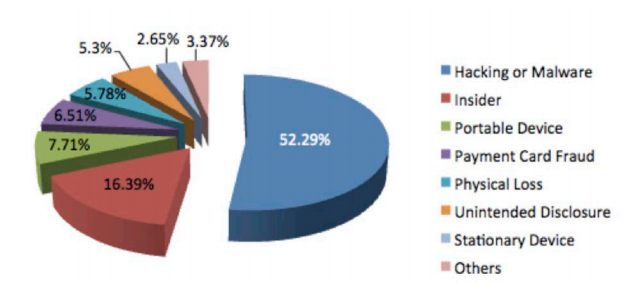

Arxan sest également penché sur les applications financières. Selon ses recherches, le piratage a été la principale méthode de violation des données de cartes de crédit, utilisé dans 52,29 % des cas. Les pertes physiques nont compté que pour 5,78 % des cas ; la fraude à la carte pour 6,51 %. La plupart des 20 applications financières les plus utilisées qui ont été utilisées pour constituer son univers ont été piratées ; 95 % sur Android (contre 76 % lannée dernière) et 70 % sur iOS (contre 36 % lannée dernière).

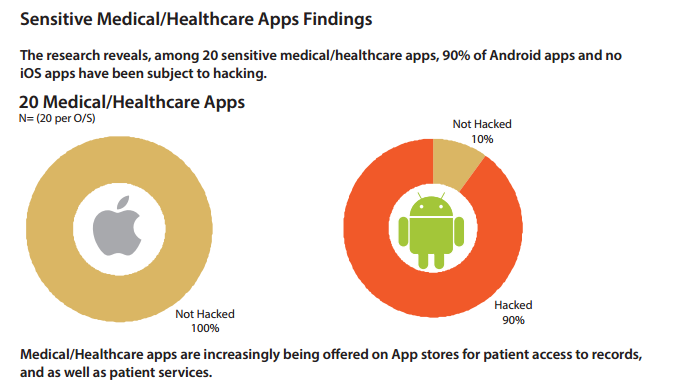

Curieusement, parmi les 20 applications médicales qui ont servi à létude, aucune na été piratée sur iOS tandis que 90 % lont été sur Android.

En tant que spécialiste de la protection des applications, Arxan a un intérêt évident à parler des menaces planant sur les applications mobiles mal protégées. Arxan explique que les applications devraient être conçues pour combattre le reverse-engineering et donc que les développeurs devraient adopter des mesures préventives en construisant des mécanismes d'auto-défense dans l'application, de sorte que l'application mobile soit auto-protégée tout en résidant sur la machine et en fournissant des protections d'exécution et des mesures d'auto-réparation.

Source : Arxan

Répondre avec citation

Répondre avec citation

Partager