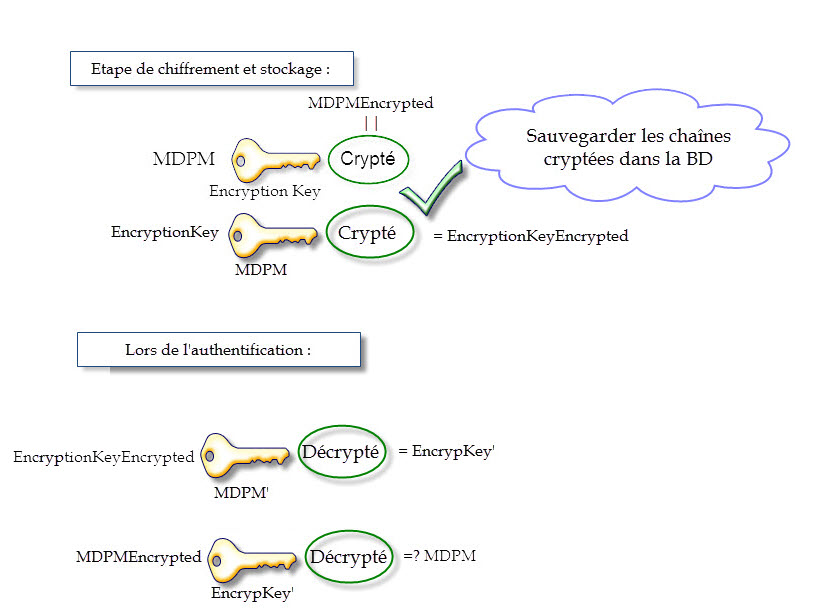

Excusez-moi, j'ai pas bien saisi l'idée. Je travaille sur une BD SQLite, J'ai créé une table pour les login/passwords/URL, est-ce que je dois créer une autre table pour stocker le mot de passe maitre ?Dans un fichier, un enregistrement, que tu chiffre avec le mot de passe maitre choisi par l'utilisateur.

Répondre avec citation

Répondre avec citation

Partager