Utilisons-nous des mots de passe difficiles à retenir... mais inefficaces ?

Oui, d'après un développeur qui explique son idée en dessin

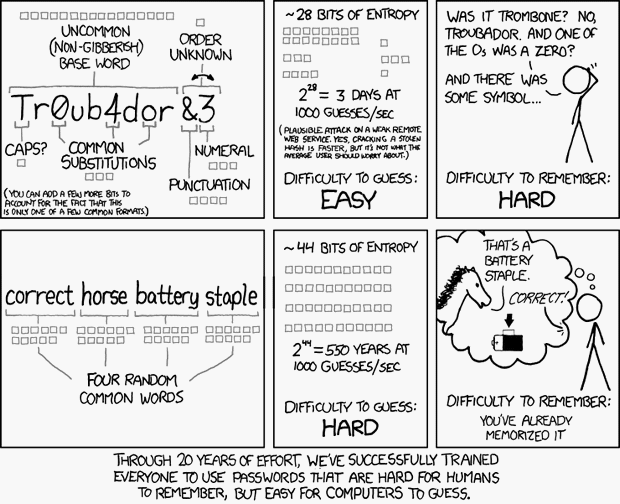

« Après 20 ans d'efforts, nous avons réussi à convaincre tout le monde d'utiliser des mots de passe difficiles à retenir pour les humains... mais faciles à deviner pour une machine ».

C'est ce qu'affirme ce développeur/dessinateur qui explique son raisonnement dans le détail (et non sans humour) dans cette planche :

Etes-vous d'accord avec lui ?

Que proposez-vous pour y remédier ?

Source

Répondre avec citation

Répondre avec citation

Partager